在CBC模式中,C2 = EK(C1⊕P2)您能否將'以CBC模式加密的密文轉換爲已知IV的ECB模式?

C2 =密文的第二塊

P2的=第二塊明文

EK =加密功能

如果IV是已知(假設它設置爲0),是否有找到C2 = Ek(P2)的密文塊?

在CBC模式中,C2 = EK(C1⊕P2)您能否將'以CBC模式加密的密文轉換爲已知IV的ECB模式?

C2 =密文的第二塊

P2的=第二塊明文

EK =加密功能

如果IV是已知(假設它設置爲0),是否有找到C2 = Ek(P2)的密文塊?

如果消息的大小隻有1個塊且IV爲空,那麼ECB和CBC模式都會生成等效的密文。但是,您的問題的簡短答案是否。在大多數情況下(比如WEP和WPA),IV是攻擊者已知的,並且不會危害系統。但是,請確保the IV is random when using CBC mode。

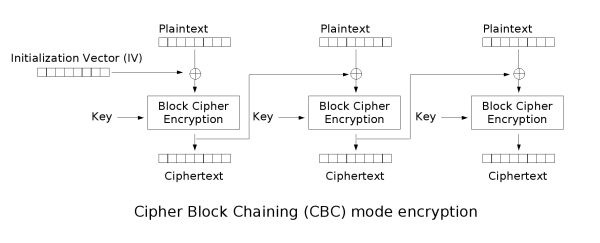

在密碼塊鏈接模式(CBC)中,每個純文本塊都與序列中的前一個密文塊進行異或。因此,如果不遵循「鏈」或一系列解密例程,則無法完整解密該消息。它的一種類似於一次性墊符合分組密碼。該算法並不複雜,這裏是兩者的圖形表示。請注意,除了CBC模式爲每個塊添加XOR操作之外,它們幾乎相同。

是啊看起來這是一個不可能的任務..謝謝〜 – codechobo 2010-07-16 17:50:29

簡單的回答是,如果你問爲可能一般則CBC然後將相當於歐洲央行無論如何 - 就沒有通過CBC在歐洲央行獲得安全。

然而,CBC有信息泄漏。如果碰巧觀察到使用相同密鑰加密的CBC消息中的兩個相同密文,則可以計算Pn ⊕ Pm(它等於Cn-1 ⊕ Cm-1)。在兩種情況下,只有兩個相同的密文是可能的:第一個是發件人重新使用IV,第二個是您觀察到使用相同密鑰加密的大量流量(對於128位塊密碼,開啓約1600萬TB;對於64位塊密碼,約4GB)。

+1這將是CBC的一個巨大的安全缺陷。我認爲我們很高興這是不可能的。 :) – Luke 2011-03-24 02:06:15

128位AES加密密鑰中1和0的總數也是已知的......雖然這可能無助於任何事情在這種情況下.. – codechobo 2010-07-16 05:53:58